シスコがデータセンターネットワークマネージャの2つの重大な脆弱性に対するパッチをリリース

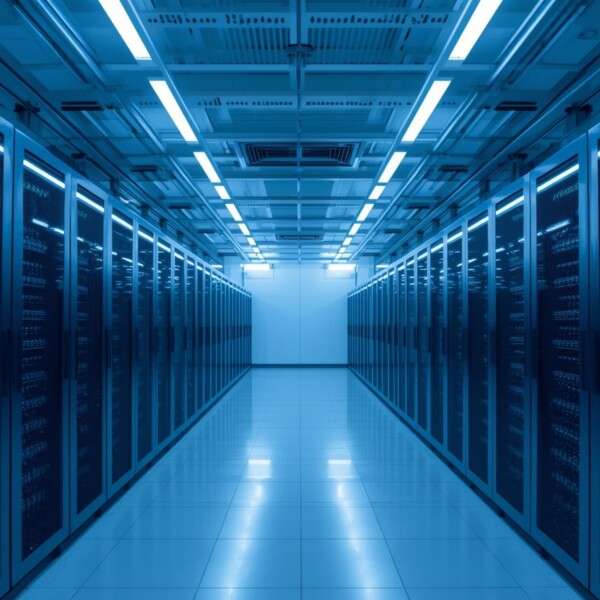

シスコは、データセンターネットワークマネージャ(DCNM)に影響を及ぼす2つの重大な脆弱性を修正するための緊急パッチをリリースしました。これは、同社が顧客にネットワーク管理製品にパッチを適用するよう警告した直後の1週間後でした。

この脆弱性により、リモートの攻撃者によりNexusのコンバージドデータセンターシステムが乗っ取られる可能性があります。Ciscoはこの欠陥に対する悪用はまだ確認していないと述べています。

緊急パッチ

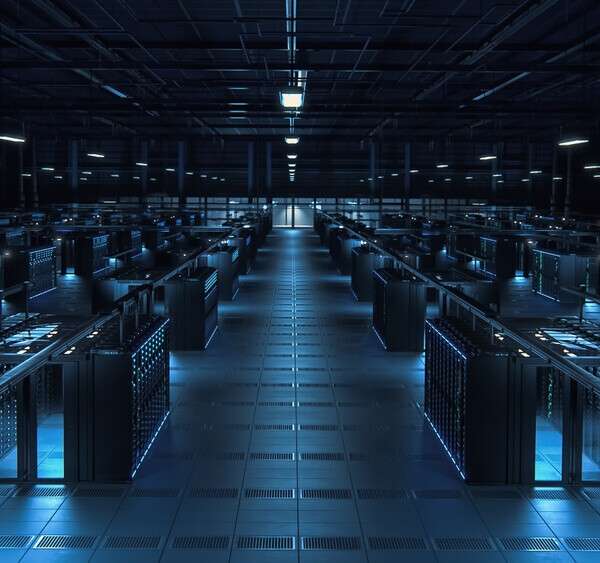

DCNMは、シスコのNexusデータセンターハードウェア上でNX-OSを実行するすべてのシステムのプロビジョニング、トラブルシューティング、および設定エラーの発見を自動化するために使用されます。

コード:CVE-2019-1619およびCVE-2019-1620、これら2つの脆弱性は既に修正されており、この欠陥を修正すための回避策はパッチ適用以外にありません。

今回の2つのパッチは、シスコのCommon Vulnerability Scoring System(一般的な脆弱性評価システム)の10段階のうち9.8と指定されています。この脆弱性が深刻な問題となる可能性があります。これらの脆弱性に加えて、その他2つのそれほど深刻ではない欠陥も修正されています。

シスコはCVE-2019-1619についてコメントしています。「この脆弱性は影響を受けるDCNMソフトウェアの不正確な権限設定が原因です。攻撃者は特別に細工したデータをデバイスにアップロードすることにより、この脆弱性を悪用する可能性があります。ハッキングが成功すると、攻撃者はファイルシステムに任意のファイルを書き込み、root権限でコードを実行される可能性があります。

「シスコはこの脆弱性に対処するソフトウェアアップデートをリリースしました。この脆弱性に対処する回避策は他にありません。」

2番目の欠陥、CVE-2019-1620では、攻撃者により悪意のあるファイルをDCNMにアップロードされる可能性があります。

シスコは、リリース11.2(1)以降のDCNM利用ユーザには影響は無いが、11.1(1)のユーザは この脆弱性を悪用される可能性があります。これ以前のリリースでは、攻撃者からの悪用を防ぐために認証が必要でした。

シスコが先週明らかにした脆弱性は、Digital Network Architecture(DNA)センターアプライアンスに関係していました。シスコがDNAセンターアプライアンスの操作に使用されるポートへのアクセスを適切に制限できなかったため、もたらされたこの脆弱性は、「近隣の」攻撃者が認証をバイパスして重要な内部サービスに損傷を与える可能性があります。この脆弱性は、CiscoのCVSSで10のうち9.3と評価されており、今週発表された脆弱性ほど深刻ではありませんでした。

Data Center Dynamics

コメント ( 0 )

トラックバックは利用できません。

この記事へのコメントはありません。