ペンテスターがトイレ裏の「小便通路」経由でデータセンターへの侵入に成功

一般公開された建物の設計図から、セキュリティ管理をバイパスする方法が判明

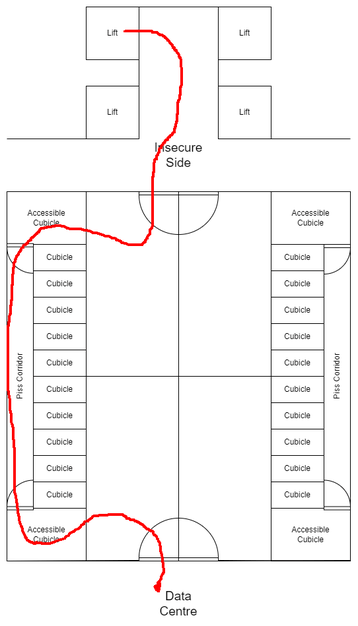

あるペンテスター(ペネトレーションテスター:侵入テスト担当者)が、一般に公開されている建物の図面から見つけた隠し通路を経由して、データセンターへの侵入に成功したようです。

– Cybergibbons via Twitter

CyberGibbonsとして知られるペンテスターのAndrew Tierney氏は今週、一連のツイートで、トイレの裏にある配管技師の廊下を使ってデータセンターに侵入したことがあると明かしました。

「地下1階の低セキュリティな場所から、より高セキュリティな場所へアクセスする必要があった。建物の平面図を見ると、トイレの裏側に “piss corridor(小便通路) “と呼ぶべきものがあることがわかった」

Tierney氏は、貯水槽が隠されている建物では、配管工が簡単にアクセスできるように、部屋を折りたたみ式のパネルか、裏側に小さな通路を設計することができると指摘しています。今回のケースは、通路方式で建設されていました。

「セキュリティが確保されていないエリアから、トイレに入った。 トイレの個室を抜けると、小便用の廊下に出るドアが隠されていた。私はそれを開けて、自分の仕事を気にしながら歩いた。もう一方の個室に誰もいないことを確認してから、外に出た。そして、私はデータセンターの安全な側のトイレにいる」

このような侵入テストは、面白い逸話になる一方で、データセンターの設計やセキュリティ上の欠陥を示すこともあります。

この例では、トイレの通路がシリンダー式マントラップ・ゲートをバイパスしていました、そしてそれは一般に公開されている計画文書で発見されました。DCDはTierney氏に詳細について問い合わせています。

ペネトレーションテスト(侵入テスト)はセキュリティの欠陥を明らかにするために行われますが、実際の脅威者がこのような方法でアクセスした場合、データの盗難、システムの侵害、ハードウェアの盗難/破壊につながる可能性があります。

この記事は海外Data Centre Dynamics発の記事をData Center Cafeが日本向けに抄訳したものです。

コメント ( 0 )

トラックバックは利用できません。

この記事へのコメントはありません。